FabEagle®Connect ist eine Middleware zur Anbindung von Maschinen, Anlagen und IT-Systemen über Schnittstellen wie OPC UA, REST, MQTT oder TCP/IP. Mit zwei neuen Funktionen stärkt das Release 4.3 die Transparenz und Integrität der Integrationsschicht in vernetzten Produktionsumgebungen. Besonders Unternehmen in der Medizintechnik und Pharmaindustrie profitieren von diesen Erweiterungen.

Audit-Trail für revisionssichere Nachvollziehbarkeit

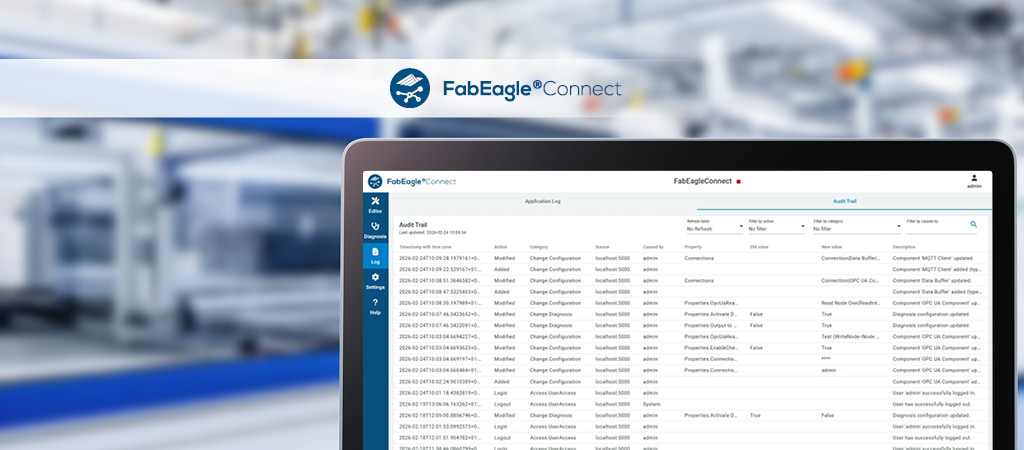

Die neue Audit-Trail-Funktion ermöglicht eine zentrale Protokollierung aller sicherheits- und konfigurationsrelevanter Ereignisse innerhalb der Applikation. Erfasst werden Logins, das Starten und Stoppen der Applikation sowie Änderungen an Systemeinstellungen und Schnittstellenkonfigurationen. Alle Ereignisse speichert die Middleware FabEagle®Connect als strukturierte Logeinträge. So entsteht eine lückenlose Nachvollziehbarkeit für alle Änderungen (Changelog).

Gerade in stark regulieren Produktionsumgebungen ist diese Transparenz entscheidend. Unternehmen aus der Herstellung von Primärverpackungen, der Medizintechnik oder der Pharmaproduktion müssen Systemänderungen klar dokumentieren. Anforderungen aus GMP-Prozessen, Validierungskonzepten, ISO/IEC 27001 oder IEC 62443 sowie aus IT- und OT-Compliance-Strategien verlangen genau diese Nachvollziehbarkeit. Die strukturierte Ereignisprotokollierung mittels Audit-Trails stellt die Erfüllung dieser Anforderungen sicher. Gleichzeitig wird eine effiziente Übersicht aller Audit-Events im Web-Client bereitgestellt. Die Logeinträge im maschinenlesbaren JSON-Format lassen sich in übergeordnete Monitoring-, SIEM- oder Compliance-Systeme integrieren.

Erweiterte OPC UA-Konfiguration für komplexe Produktionsnetzwerke

Neben dem Audit-Trail enthält Version 4.3 auch funktionale Verbesserungen im Bereich OPC UA. Der integrierte OPC UA-Server unterstützt nun eine konfigurierbare Bind-Adresse. Dadurch können mehrere IP-Adressen gezielt definiert werden, anstatt ausschließlich eine implizite Localhost-Bindung zu verwenden. Das erhöht die Sicherheit in Produktionsnetzwerken mit segmentierten IT- und OT-Strukturen. Gerade in komplexen Netzwerken sichert diese Änderung die Integration von Maschinen und Systemen in bestehende Netzwerkarchitekturen ab.